В этом руководстве я рассмотрю использование ABE на файловом сервере (fileserv.polygon.local) в домене (polygon.local). Чтобы Вы понимали, что есть ABE (Access-based Enumeration), это ограничение на просмотр пользователям только тех каталогов, файлов на которые у них предоставлены права исходя из сетевого ресурса.

Имеем файловый сервер fileserv.polygon.local на базе Windows Server 2008 R2 Std.

C:\Users\ekzorchik>ipconfig

IPv4 Address. . . . . . . . . . . : 10.0.2.18

Subnet Mask . . . . . . . . . . . : 255.255.255.0

Default Gateway . . . . . . . . . : 10.0.3.15

Имя хоста: fileserv.polygon.local

Собственно домен контроллер (dc1.polygon.local), где собственно будут заведены учётные записи и группы ограниченного доступа.

И так основные данные у нас есть, приступим к пошаговому расписанию всего процесса:

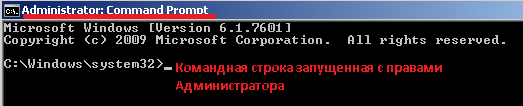

Зайдём на домен контроллер (dc1.polygon.local) под учётной записью с правами Администратора домена (Domain Admins), после запустим окно командной строки с правами Администратора.

Т.к. я приверженец командной строки, то и соответственно и создавать пользователей будет через консоль.

Создадим, к примеру, двух пользователей:

C:\Windows\system32>dsadd user “cn=rtest,OU=IT,dc=polygon,dc=local” | dsmod user “cn=rtest,ou=IT,dc=polygon,dc=local” -pwd Aa1234567 -disabled no

C:\Windows\system32>dsadd user “cn=wtest,ou=IT,dc=polygon,dc=local” | dsmod user “cn=wtest,ou=IT,dc=polygon,dc=local” -pwd Aa1234567 -disabled no

Создадим две группы с наименование отражающим выдаваемые права на файловом ресурсе:

C:\Windows\system32>dsadd group “CN=FileServ_Read,OU=IT,DC=polygon,DC=local”

C:\Windows\system32>dsadd group “CN=FileServ_Write,OU=IT,DC=polygon,DC=local”

Включим учётные записи в свои группы:

Rtest -> в Fileserv_Read

Wtest -> в FileServ_Write

C:\Windows\system32>dsmod group “CN=FileServ_Read,OU=IT,dc=polygon,dc=local” -addmbr “cn=rtest,ou=it,dc=polygon,dc=local”

C:\Windows\system32>dsmod group “CN=FileServ_Write,OU=IT,dc=polygon,dc=local” -addmbr “cn=wtest,ou=it,dc=polygon,dc=local”

На файловом сервере (fileserv.polygon.local) создадим шару, раздадим права и активируем функционал Access-based Enumeration (ABE):

Создадим шару:

C:\Users\ekzorchik>mkdir c:\shara

C:\Users\ekzorchik>net share vols=c:\shara /GRANT:Everyone,FULL

Отключим наследование для этой папки:

C:\Users\ekzorchik>icacls c:\shara /inheritance:d

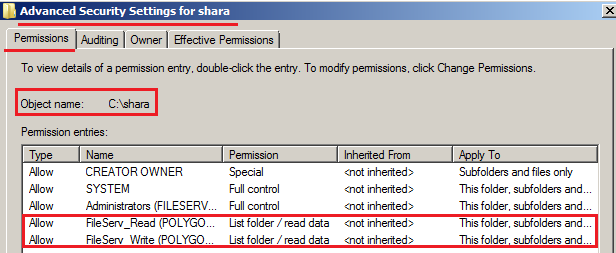

Добавим право на получения листинга каталогов на каталог shara, выставим третью галочку для наших групп:

(List folder / read data)

См. скриншот, как должно получиться:

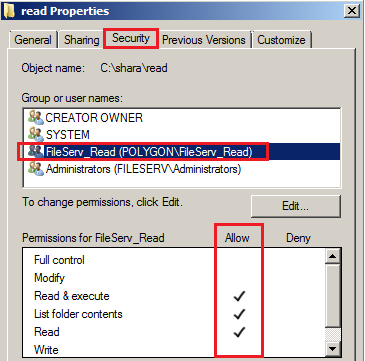

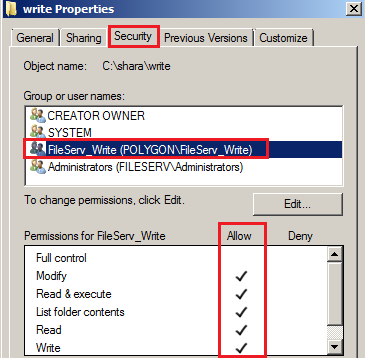

Внутри каталога c:\shara создадим две папки read & write, на каждую из них дадим права группе FileServ_Read права на чтение, FileServ_Write права на запись. Итог должен получиться таким, как указано на скриншоте ниже:

C:\shara\read – права только для чтения группе FileServ_Read

C:\shara\write – права только для чтения группе FileServ_Write

И так создали шару, назначили ей необходимые права, а теперь перейдём к включению функционала ABE:

Запускаем:

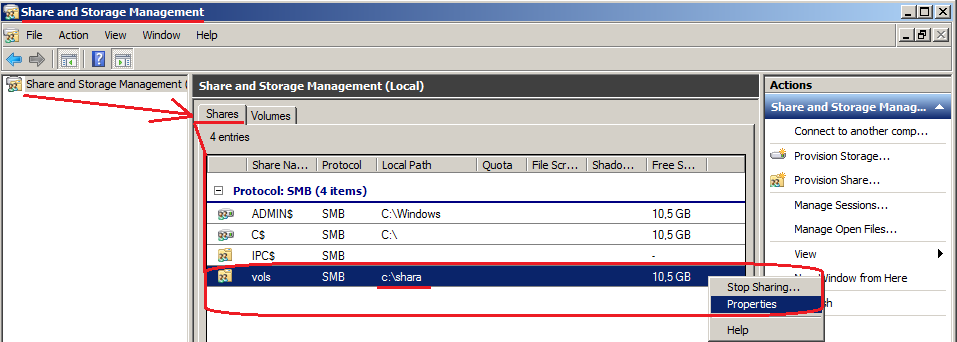

«Start» – «Control Panel» – «Administrative Tools» – «Share and Storage Management»

В основном окне перечислены текущие шары на сервере, выбираем нашу c:\shara и открываем её свойства (Properties), согласно скриншоту ниже:

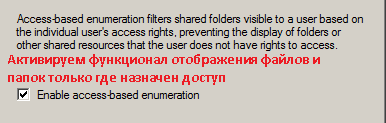

Переходим в пункт Advanced.. и включаем галочку “Enable access-based enumeration”

Нажимаем кнопку “OK” – “Apply” – и ещё раз “OK” принятия наших изменений.

После активации ABE, файловый сервер начинает проверять права пользователя на ресурсы ДО ТОГО, как высылает клиенту список имеющихся в общей папке ресурсов. Соответственно, в список попадают только те файлы и папки, которые пользователь может открыть, и ничего лишнего пользователь больше не видит.

Всё можно начинать пользоваться:

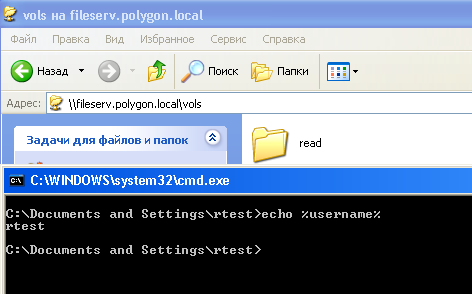

К примеру, из под пользователя с учётной записью rtest обратимся к файловом ресурсу fileserv.polygon.local:

\\fileserv.polygon.local\vols и видим, только каталог read

Из всего перечисленного и продемонстрированного данной заметки можно перенастроить уже имеющиеся файловые ресурсы и привести к виду, что пользователи видят и работают только с теми документами, которые им нужны для выполнения своих обязанностей и не более и не менее. На этом всё, удачи!!!