Всем хорошего дня! Сегодня я практически закреплю процесс разобранной настройки по организации прозрачной аутентификации почтового ящика через Active Directory, т. е. При заходе в почтовый ящик пароль будет браться из Active Directory посредством LDAP запроса к базе.

Что было сделано чтобы приступить к реализации шагов настройки данной заметки:

- Домен polygon.local развернут по заметке (Развернуты роли DNS и DHCP на текущей системе).

- Почтовый сервер поднят по заметке.

Ниже разобранные мною настройки:

Открываю ссылку Web-панели администрирования Zimbra и авторизуюсь:

https://IP&DNS:7071/zimbraAdmin/

- Имя пользователя: admin@srv-zimbra.polygon.local

- Пароль: 712mbddr@

и нажимаю «Вход»

Теперь настраиваю авторизацию во внешнем каталоге в качестве которого будет использоваться Active Directory:

Настройка — Домены — выбираю рабочий домен polygon.local, после в правом углу открытого домена нажимаю: Настройки — Настроить проверку подлинности

В роли режима проверки указываю «Внешний Active Directory» и нажимаю Далее, в следующем этапе мастера настройки проверки подлинности (Polygon.local), а именно: «Параметры проверки подлинности» указываю:

- Имя домена AD: polygon.local

- Сервер AD: ldap://srv-dc.polygon.local

- Порт: 389

и нажимаю «Далее», теперь в шаге «Привязка LDAP»

Использовать DN/пароль для привязки к внешнему серверу: отмечаю галочкой

DN привязки: srv-dc-zimra@polygon.local

Пароль привязки: 712mbddr@

Подтвердите пароль привязки: 712mbddr@ и нажимаю «Далее»

(где srv-dc-zimbra — это у меня в Active Directory созданная учетная запись для обращения из Zimbra к домен контроллеру (Domain Users)).

, теперь в шаге «Сводка по конфигурации проверки подлинности»

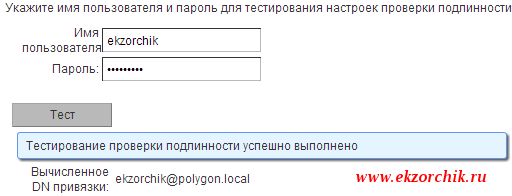

- Имя пользователя: указываю доменную учетную запись, к примеру ekzorchik

- Пароль: указываю пароль от этой доменной учетной записи, т. е. 712Mbddr@

и нажимаю «Тест» в ответ должна быть надпись вида: «Тестирование проверки подлинности успешно выполнено»

и вот только тогда можно двигаться к следующему шагу, нажимаю «Далее», теперь в шаге «Настройка внешней группы»

- External Group LDAP Search Base:

ou=otdel,dc=polygon,dc=local - External Group LDAP Search Filter:

(&(objectClass=user)(objectClass=person)(!objectClass=computer)(!userAccountControl:1.2.840.113556.1.4.803:=2))

и вот только после указания организационного контейнера можно продолжить, нажимаю «Далее», теперь в шаге «Настройка домена завершена» красуется надпись:

«Настройка механизма проверки подлинности в домене завершена.»

Нажмите кнопку «Готово» для сохранения изменения.

Теперь же можно в почтовой системе создать почтовый ящик с именованием как в домене, но в качестве пароля указать, что пароль берется из Active Directory:

Главная — Управление — Учетные записи — Настройка — Создать

Имя учетной записи: psevostyanov@polygon.local

Фамилия: Севостьянов

Остальные параметры не затрагиваю, а потому нажимаю «Готово»

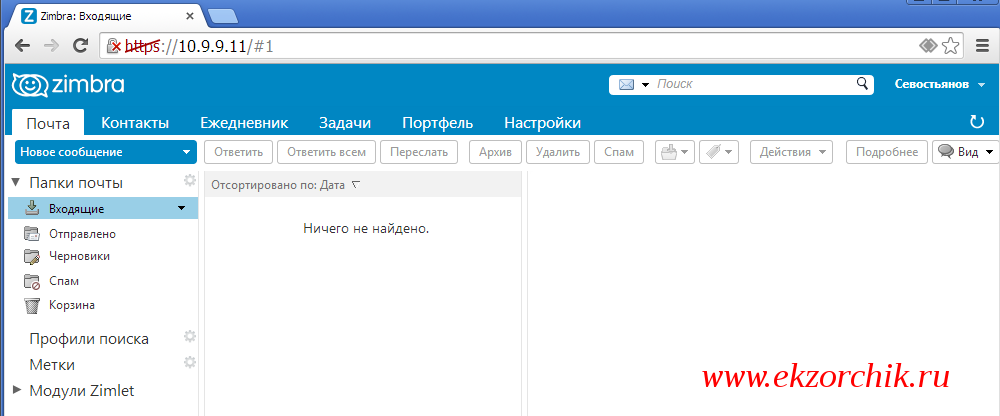

Отлично, теперь если открыть вкладку в браузере (лучше использовать все отличное от Internet Explorer и обратиться к URL адресу доступ в личный почтовый ящик: https://IP&DNS (в моем случае: https://10.9.9.11) и введя идентификационные данные:

- Имя пользователя: psevostyanov@polygon.local

- Пароль: Aa1234567

и нажав «Вход»

произойдет успешная идентификация и пользователь получит доступ в личный почтовый ящик где пароль используется из домена, заметьте я его не указывал при создании почтового ящика.

Вот то что мне и нужно было. Это чтобы пользователи домена авторизовались в почте с использованием одного единого пароля, а не плодячество один в систему, еще один в почту и так до бесконечности. Лучше и правильнее использовать одну систему аутентификации. На этом я прощаюсь и до новых заметок, с уважением автор блога — ekzorchik.