Продолжаю свое изучение по работе с системой Graylog2 (Graylog 2.2.3+7adc951 on srv-trusty (Oracle Corporation 1.8.0_131 on Linux 4.4.0-79-generic)) на Ubuntu Trusty. На этот раз я разберу все опубликованное в интернете и документацию чтобы подключиться к системе Graylog windows системы. Цель собирать логи (Event Log) для спокойного анализа.

Шаг №1:

Первым делом описываем настройки приема логов с Windows систем на определенные порт и формат пересылаемых логов.

http://10.7.9.130:9000/ - user&pass — System — Inputs

- Select input: GELF TCP

и нажимаю Launch new input где указываю настройки приемника:

- Node: выбираю текущую ноду 215c2575/srv-trusty

- Title: Windows System Event

- Bind address: 10.7.9.130

- Port: 22514

остальные поля по дефолту и нажимаю Save. После чего настроенный «Вход» должен запуститься:

Проверяю, а действительно ли указанный порт для входа ожидает подключения:

ekzorchik@srv-trusty:~$ sudo netstat -tulpn | grep :22514

tcp6 0 0 10.7.9.130:22514 :::* LISTEN 827/java

Так отлично.

Шаг №2:

Далее на Windows систему (пусть будет рабочая станция по управлением Windows 7 SP1 Pro x64) нужно установить агент именуемый, как nxlog

На заметку: для своего удобства агент nxlog (nxlog-ce-2.9.1716.msi) сохранил себе в облачное хранилище развернутое на личном сервере HP MicroServer Gen8 сервиса Ubuntu Trusty Server + OwnCloud.

Запускаю установку приложения nxlog с правами Администратора. Повинуюсь шагам мастера инсталляции:

I accept the terms in the License Agreement: отмечаю галочкой

и нажимаю Install, после снимаю галочку с «Open README.txt to read important installation notes» и нажимаю Finish. Вот и вся установка.

Шаг №3:

Перехожу к настройке конфигурационного файла агента nxlog

На заметку: Месторасположение конфигурационного файла

- если система x64, то:

%ProgramFiles%\nxlog\conf\nxlog.conf - если система x86, то:

%ProgramFiles(x86)%\nxlog\conf\nxlog.conf

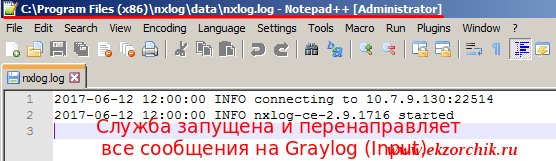

На заметку: Лог работы агента располагается в \nxlog\data\nxlog.log

Узнаю текущая архитектуру системы ну так проверка:

Win + R → cmd.exe →

C:\Users\alexander.ollo>systeminfo | findstr /C:"Тип системы:"

Тип системы: x64-based PC

значит открываем (советую использовать Notepad++) соответствующий конфигурационный файл nxlog.conf и добавляем следующие строки:

<Extension gelf>

Module xm_gelf

</Extension>

<Output out>

Module om_tcp

Host 10.7.9.130

Port 22514

OutputType GELF_TCP

</Output>

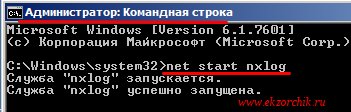

После чего не забываем сохранить внесенные изменения и перезапустить сервис агента nxlog:

На заметку: Служба nxlog работает от имени системной учетной записи. Значит не важно кто работает в системе, пользователь или администратор ничего не будет скрыто, а факт удаления логов также будет зафиксирован.

Либо через GUI интерфейс: Пуск — Панель управления — Администрирование — Службы — находим сервис именуемый как nxlog и запускаем.

После можно открыть лог работы службы агента и посмотреть что в нем есть:

Для удаления агента с Windows системы действия следующие:

C:\Windows\system32>net stop nxlog

C:\Windows\system32>wmic product where name="NXLog-CE" call uninstall /nointeractive

C:\Windows\system32>rmdir /S /Q "c:\Program Files (x86)\nxlog"

Почему-то на моей системе Windows 7 SP1 X64 агент установился в путь 32 разрядных установок, такое может быть если само приложение не 64-битное.

Шаг №4:

Теперь нужно проверить, а как отправлять возникающие события в систему GrayLog. В Windows системах присутствует такая утилита, как => eventcreate

C:\Windows\system32>eventcreate /L Application /SO TestMessage /t Information /i

d 666 /d "Реальные заметки Ubuntu & Windows"

УСПЕХ: событие 'Information' создано в журнале 'Application' с источником 'TestMessage'.

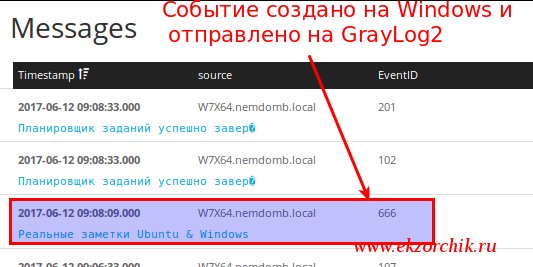

После переключаюсь на Graylog, открываю: Search

- Search in the last 5 minutes

- в поле с лупой набираю W7X64

и проставляю галочками поля которые вывести в отчет по этой системе: EventID, Message, source и вижу свое событие с EventID равным 666 и текстом «Реальные заметки Ubuntu & Windows»

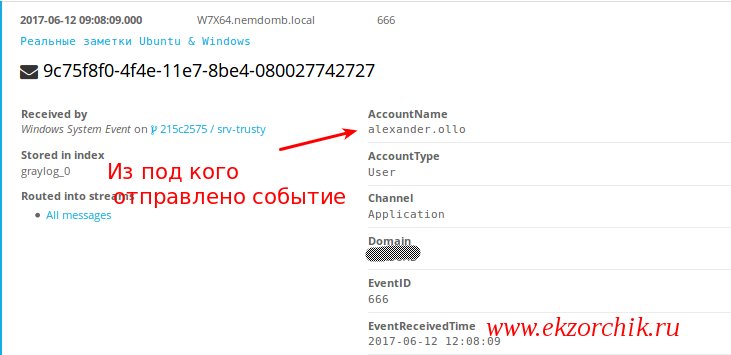

Еще щелкнуть левой кнопкой мыши по этому сообщению, то на обзор предстанет расширенная информация со всеми полями, где будет видно кто отправил данное событие, когда, с какой системы и т. д.

Еще щелкнуть левой кнопкой мыши по этому сообщению, то на обзор предстанет расширенная информация со всеми полями, где будет видно кто отправил данное событие, когда, с какой системы и т. д.

Задача по получению логов с систем Windows отработана. На этом у меня все. С уважением автор блога Олло Александр aka ekzorchik.