Задача: расписать, как переносить роли с одного домен контроллера (dc1) на второй домен контроллер (dc2) в домене polygon.local на базе Windows Server 2008 R2.

Исходная система:

Dc1.polygon.local – Windows Server 2008 R2 Standard – 10.0.2.15

Dc2.polygon.local – Windows Server 2008 R2 Standard – 10.0.2.20

Узнаём список всех контроллеров домена в лесу:

C:\Users\ekzorchik>dsquery server -forest

«CN=DC1,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=Configuration,DC=polygon,DC=local»

«CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=Configuration,DC=polygon,DC=local»

Заходим на первый домен контроллер dc1.polygon.local под учетной записью ekzorchik с правами Domain Admins (Администраторы домена)

Узнаём, кто является владельцем всех ролей:

C:\Users\ekzorchik>netdom query fsmo

| Schema master | Dc1.polygon.local |

| Domain naming master | Dc1.polygon.local |

| PDC | Dc1.polygon.local |

| RID pool manager | Dc1.polygon.local |

| Infrastructure master | Dc1.polygon.local |

— Schema Master (Хозяин схемы) – роль отвечает за возможность изменения схемы – например, разворачивания Exchange server или ISA server. Если владелец роли будет недоступен – схему существующего домена вы изменить не сможете;

— Domain Naming Master (Хозяин операции именования доменов) – роль необходима в том случае, если в вашем доменном лесу есть несколько доменов или под доменов. Без неё не получится создавать и удалять домены в едином доменном лесу;

— Relative ID Master (Хозяин относительных идентификаторов) – отвечает за создание уникального ID для каждого объекта AD;

— Primary Domain Controller Emulator (Эмулятор основного контроллера домена) – именно он отвечает за работу с учётными записями пользователей и политику безопасности. Отсутствие связи с ним позволяет входить на рабочие станции со старым паролем, который нельзя сменить, если контроллер домена «упал»;

— Infrastructure Master (Хозяин Инфраструктуры) – роль отвечает за передачу информации об объектах AD прочим контроллерам домена в рамках всего леса.

Перейдем на втором контроллер домене dc2.polygon.local.

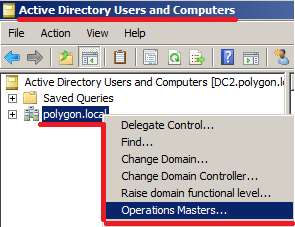

Откроем следующую консоль:

Start – Control Panel – Administrative Tools – Active Directory Users and Computers и в контекстом меню на домене polygon.local выберем Operations Masters.

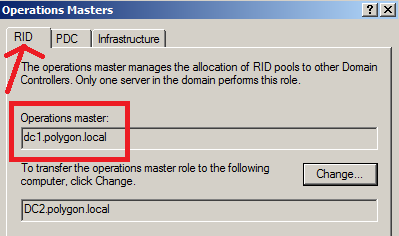

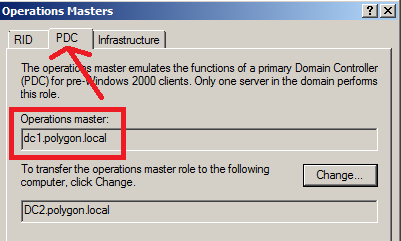

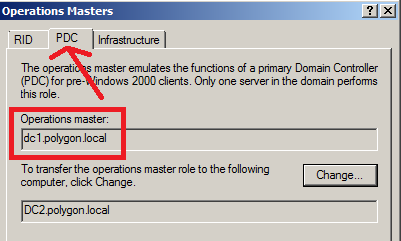

На каждой из трёх вкладок (RID, PDC, Infrastructure) верхнее поле стоит имя первого контроллера домена (dc1.polygon.local).

RID:

PDC:

Infrastructure:

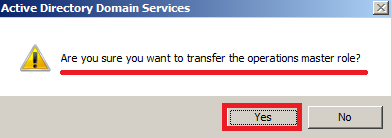

Поменяем «Operations master» c dc1.polygon.local на dc2.polygon.local во всех трёх вкладках.

Производим обзор всех ролей, у нас должно получиться вот это:

C:\Windows\system32>netdom query fsmo

Schema master dc1.polygon.local

Domain naming master dc1.polygon.local

PDC DC2.polygon.local

RID pool manager DC2.polygon.local

Infrastructure master DC2.polygon.local

Продолжаем забирать роли на второй контроллер домена:

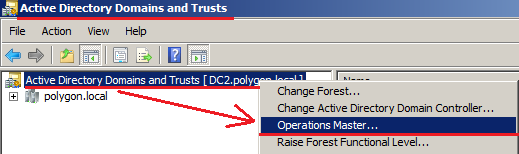

Запускаем Start – Control Panel – Administrative Tools – оснастку Active Directory Domains and Trusts, согласно скриншоту ниже открываем меню Operations Master…

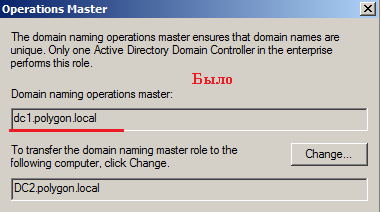

Было:

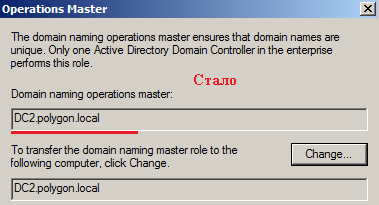

Стало:

Закрываем консоль Active Directory Domains and Trusts.

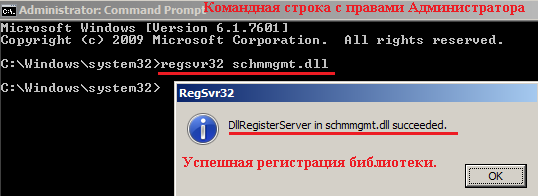

Для передачи роли «хозяина схемы» необходимо предварительно зарегистрировать в системе библиотеку управления схемой Active Directory: (открываем командную строку с правами Администратора и набираем)

C:\Windows\system32>regsvr32 schmmgmt.dll

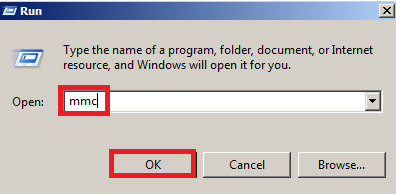

На втором, контроллере домене dc2.polygon.local запускаем команду mmc в меню «Выполнить».

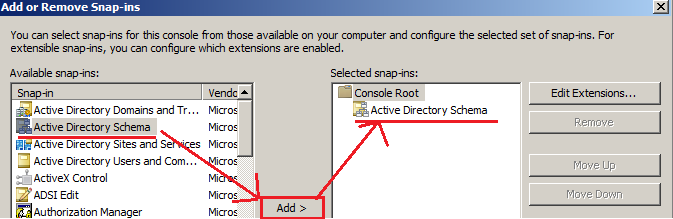

Через меню File выбираем Add/Remote Snap-In.., добавляем консоль Active Directory Schema. (см. скриншот ниже для наглядного понимания).

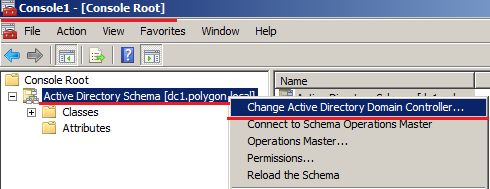

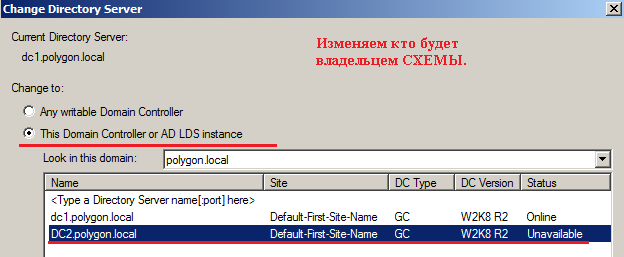

Теперь изменим владельца для Schema:

Правой кнопкой мыши по узлу Active Directory Schema, далее в появившемся меню выберем Change Active Directory Domain Controller.

В окне Change Directory Server нужно переставить переключатель в положение This Domain Controller or AD LDS instance и выберем dc2.polygon.local (см. Скриншот ниже)

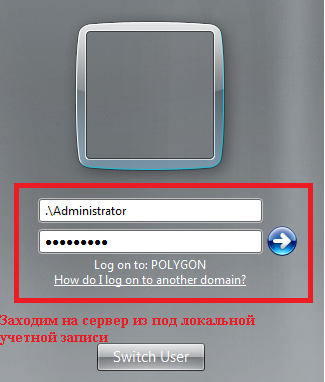

Теперь перейдем на первый домен контроллер dc1.polygon.local

.\Administrator – знак “.” указывает, что подставить имя сервера.

Aa1234567 – пароль на учётную запись.

и в командной строке (cmd.exe) от имени учетной записи «Administrator», проделаем следующие шаги:

C:\Users\Administrator>ntdsutil

ntdsutil: roles

fsmo maintenance: connections

server connections: connect to server dc2.polygon.local (на который переносим роли)

Binding to dc2.polygon.local …

Connected to dc2.polygon.local using credentials of locally logged on user.

server connections: quit

fsmo maintenance: seize RID master

Attempting safe transfer of RID FSMO before seizure.

FSMO transferred successfully — seizure not required.

Server «dc2.polygon.local» knows about 5 roles

Schema — CN=NTDS Settings,CN=DC1,CN=Servers,CN=Default-First-Site-Name,CN=Sites,

CN=Configuration,DC=polygon,DC=local

Naming Master — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN

=Sites,CN=Configuration,DC=polygon,DC=local

PDC — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=

Configuration,DC=polygon,DC=local

RID — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=

Configuration,DC=polygon,DC=local

Infrastructure — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,C

N=Sites,CN=Configuration,DC=polygon,DC=local

fsmo maintenance: seize PDC

Attempting safe transfer of PDC FSMO before seizure.

FSMO transferred successfully — seizure not required.

Server «dc2.polygon.local» knows about 5 roles

Schema — CN=NTDS Settings,CN=DC1,CN=Servers,CN=Default-First-Site-Name,CN=Sites,

CN=Configuration,DC=polygon,DC=local

Naming Master — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN

=Sites,CN=Configuration,DC=polygon,DC=local

PDC — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=

Configuration,DC=polygon,DC=local

RID — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=

Configuration,DC=polygon,DC=local

Infrastructure — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,C

N=Sites,CN=Configuration,DC=polygon,DC=local

fsmo maintenance: seize infrastructure master

Attempting safe transfer of infrastructure FSMO before seizure.

FSMO transferred successfully — seizure not required.

Server «dc2.polygon.local» knows about 5 roles

Schema — CN=NTDS Settings,CN=DC1,CN=Servers,CN=Default-First-Site-Name,CN=Sites,

CN=Configuration,DC=polygon,DC=local

Naming Master — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN

=Sites,CN=Configuration,DC=polygon,DC=local

PDC — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=

Configuration,DC=polygon,DC=local

RID — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=

Configuration,DC=polygon,DC=local

Infrastructure — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,C

N=Sites,CN=Configuration,DC=polygon,DC=local

fsmo maintenance: seize naming master

Attempting safe transfer of domain naming FSMO before seizure.

FSMO transferred successfully — seizure not required.

Server «dc2.polygon.local» knows about 5 roles

Schema — CN=NTDS Settings,CN=DC1,CN=Servers,CN=Default-First-Site-Name,CN=Sites,

CN=Configuration,DC=polygon,DC=local

Naming Master — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN

=Sites,CN=Configuration,DC=polygon,DC=local

PDC — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=

Configuration,DC=polygon,DC=local

RID — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=

Configuration,DC=polygon,DC=local

Infrastructure — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,C

N=Sites,CN=Configuration,DC=polygon,DC=local

fsmo maintenance: seize schema master

Attempting safe transfer of schema FSMO before seizure.

FSMO transferred successfully — seizure not required.

Server «dc2.polygon.local» knows about 5 roles

Schema — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,

CN=Configuration,DC=polygon,DC=local

Naming Master — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN

=Sites,CN=Configuration,DC=polygon,DC=local

PDC — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=

Configuration,DC=polygon,DC=local

RID — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,CN=Sites,CN=

Configuration,DC=polygon,DC=local

Infrastructure — CN=NTDS Settings,CN=DC2,CN=Servers,CN=Default-First-Site-Name,C

N=Sites,CN=Configuration,DC=polygon,DC=local

fsmo maintenance: quit (выходим из консоли)

ntdsutil: quit (выходим из консоли)

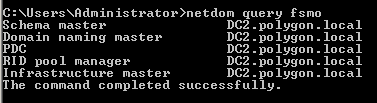

Проверим теперь у кого все роли:

C:\Windows\system32>netdom query fsmo

Вот с помощью таких действий можно передать все роли на другой контроллер домена. Если Вам нужно удалить неисправный домен контроллер, смотрите здесь. Подписавшись на RSS моего блога, Вы всегда будете в курсе основных вопросов и путей их решения с подробными инструкциями. Желаю Вам удачи!!!

Ваши заметки оказались очень полезными!

ПО данному материалу есть одна поправка:

fsmo maintenance: seize naming master

будет ругаться на «illegal syntax»

Нужно так:

fsmo maintenance: seize domain naming master