Добрый день! В задачах «Windows» администратора входит умение правильно в соответствии с поставленной задачей настроить групповые политики в домене. Сейчас я рассмотрю, один довольно интересный вариант настройки групповой политики, а именно как добавить группу пользователей на подключение по «RDP» к рабочим станциям. Это может организация в которой Вы работаете наконец таки соизволила перейти на тонкие клиенты. Т.е. Каждый пользователь, как бы работает за своим рабочим местом, а на самом деле подключается по «RDP» к своей созданной системным администратором «VDI» – станции расположенной в безотказной инфраструктуре. Но об этом не данная заметка, но вскоре я поделюсь практическими навыками при разворачиванию «VDI«.

А сейчас:

- Есть домен polygon.local, развернут по заметке.

- Есть две рабочие станции (WinXP x86, Win7 x86) состоящие в домене polygon.local

На помню, для того чтобы на рабочие станции под управлением «Windows XP» применилась ниже следующая политика, в системе должен быть установлен пакет обновления (kb943729), по моей заметке.

Показывать настройку групповых политик буду на домен контроллере, поэтому подключаемся к нему под учётной записью с правами «Domain Admins«, в моем случаем это учётная запись – «ekzorchik«.

Создадим группу «(VDI_RDP)» в домене «polygon.local» в которую добавим пользователей которым с помощью создаваемой ниже политике будет разрешено входить на свои рабочие станции через протокол «RDP«.

Открываем оснастку управления групповыми политиками:

«Start» – «Control Panel» – «Administrative Tools» – запускаем «Group Policy Management».

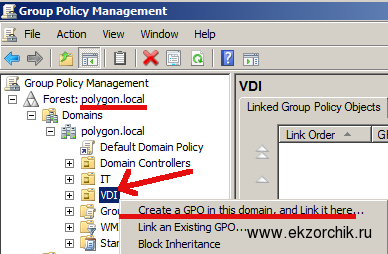

Политика у меня применяется на организационный контейнер «VDI» в котором располагаются подконтрольные компьютеры, поэтому раскрываем домен (polygon.local), находим контейнер «VDI«, щелкаем по нему правой кнопкой мыши и выбираем из доступных свойств – «Create a GPO in this domain, and Link it here…«.

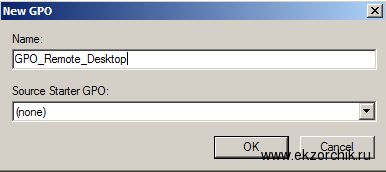

Именуем создаваемую групповую политику, как – «GPO_Remove_Desktop«:

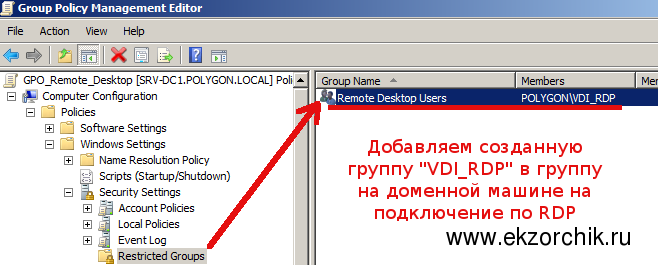

Открываем ее на редактирование и переходим в элементы конфигурирования настроек на компьютер:

«GPO_Remote_Desktop» – «Computer Configuration» — «Windows Settings» — «Security Settings» — «Restricted Groups», после чего щелкаем правой кнопкой мыши вызываем свойства и выбираем «Add Group…» — «Browse».

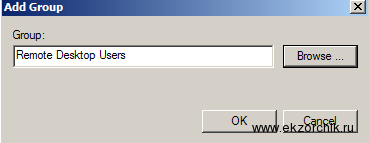

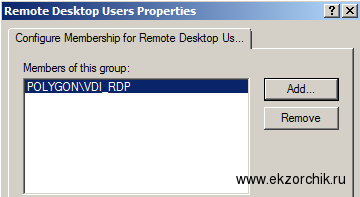

Далее через «Browse» находим созданную группу: — «Remote Desktop Users«.

Далее в окне свойств данной группы указываем месторасположение данной группы в другой группе:

По окончании нажимаем кнопку «Apply» и «OK«. В итоге у Вас должно получиться, как ниже я привожу скриншот окончательного вида:

Отлично. Теперь активируем галочку разрешить подключение к удаленному рабочему столу в свойства системы.

Вносить изменения будем в эту же созданную групповую политику, так что переходим в элементы конфигурирования настроек на компьютер:

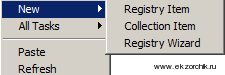

«GPO_Remote_Desktop» – «Computer Configuration» – «Policies» – «Preferences» – «Windows Settings» – «Registry», создаем новый ключ, «New» – «Registry Item«.

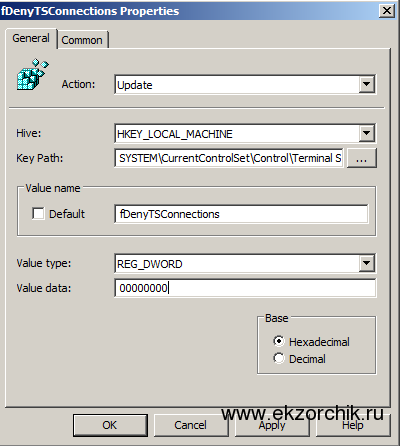

И приводим значения настроек к виду:

Action: (Действие) — Update

Hive: (Куст) – HKEY_LOCAL_MACHINE

Key Path: (ключ) – System\CurrentControlSet\Control\Terminal Server

Value name (именование значения) – fDenyTSConnections

Value type (тип значения) – REG_DWORD

Value data (значение) 00000000

Для справки:

Значение параметра fDenyTSConnections может принимать, либо 00000000 enable (Удаленный рабочий стол включен) OR 00000001 disable (Удаленный рабочий стол отключен)

См. скриншот ниже для наглядного понимания, что в итоге должно получиться.

По окончании настроек нажимаем кнопку «Apply» & «OK» для принятия изменений. Теперь чтобы политика применилась на рабочие станции в организационном контейнере «VDI» они должны быть перезагружены.

, но есть одно но, перед тем, как политика заработает, нужно побеспокоиться на тему правила для исключения доступа по «RDP» во встроенном брандмауэере «Windows«. Настройки все так же производятся на компьютер:

«GPO_Remote_Desktop» – «Computer Configuration» – «Policies» — «Administrative Templates» — «Network» — «Network Connections» — «Windows Firewall» — «Domain Profile» — «Windows Firewall: Allow inboud Remote Desktop Exception».

Enable – и прописываем сеть, 10.9.9.0/24 – моя сеть обслуживаемая домен контроллером.

Заходим на рабочую станцию, пока локально чтобы проверить наличие группу «vdi_rdp» под управлением системы «Win7x86Rus«

Открываем оснастку,

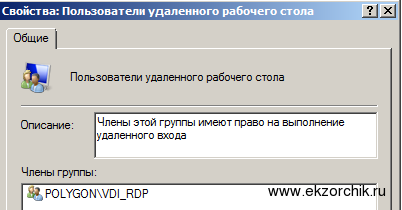

«Пуск» – «Панель управления» – «Администрирование» – «Управление компьютером» – далее раскрываем «Служебные программы» – «Локальные пользователи» – «Группы» – «Пользователи удаленного рабочего стола» и видим, что в членах этой группы присутствует добавленная через групповую политику, группа – «VDI_RDP«. Результат достигнут.

Вот собственно и всё, что я хотел показать в данной практической заметке. Это напоминался самому себе и Вам дорогие читатели блога. С уважением ekzorchik.